Defender

L’authentification à deux facteurs simplifiée pour les entreprises

Defender, notre solution d’authentification à deux facteurs d’entreprise renforce la sécurité en exigeant une authentification à deux facteurs pour l’accès à vos ressources réseau. Elle s’appuie sur votre magasin d’identités actuel au sein de Microsoft Active Directory (AD) pour appliquer l’authentification à deux facteurs. Elle élimine le temps et les dépenses consacrées à la configuration et à la gestion de bases de données propriétaires en exploitant l’évolutivité et la sécurité inhérentes à Microsoft AD. Les fonctionnalités d’administration via le Web, d’auto-enregistrement des utilisateurs et de migration zéro impact de la solution Defender facilitent l’implémentation pour les administrateurs et les utilisateurs. De plus, Defender vous permet d’utiliser vos jetons matériels pendant toute leur durée de vie et fournit des jetons logiciels qui n’expirent jamais.

06:02

06:02

Fonctionnalités

Concept axé sur Active Directory

Auto-enregistrement des jetons

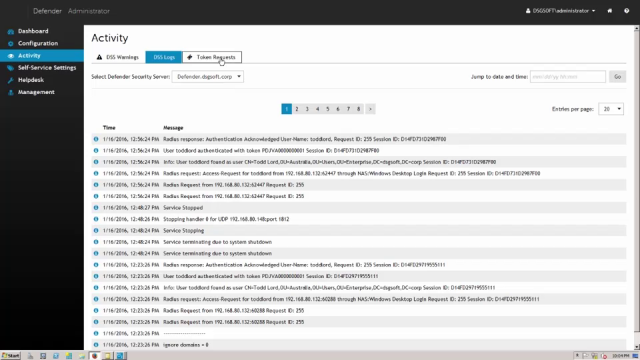

Utilitaire de résolution des problèmes

Administration via le Web

Flexibilité des jetons

Migration sans impact

Licence universelle de jeton logiciel

Module d’authentification enfichable (PAM)

Chiffrement

Caractéristiques

- Processeur

- 2 GHz minimum, architecture x86 ou x64

- Mémoire (RAM)

- 2 Go minimum

- Espace sur le disque dur

- 40 Go minimum

- Système d’exploitation

Votre ordinateur doit exécuter l’un des systèmes d’exploitation suivants (avec ou sans Service Pack) :

- Windows Server 2019

- Windows Server 2016

- Windows Server 2012 R2

- Windows Server 2012

- Windows Server 2008 R2

- Windows Server 2008 (32 et 64 bits)

- Processeur

- 1,4 GHz minimum, architecture x86 ou x64

- Mémoire (RAM)

- 512 Mo minimum

- Espace sur le disque dur

- 2 Go minimum

- Système d’exploitation

Votre ordinateur doit exécuter l’un des systèmes d’exploitation suivants (avec ou sans Service Pack) :

- Windows Server 2019

- Windows Server 2016

- Windows Server 2012 R2

- Windows Server 2012

- Windows Server 2008 R2

- Windows Server 2008 (32 et 64 bits)

- Windows 10 (32 et 64 bits)

- Windows 8.1 (32 et 64 bits)

- Windows 8 (32 et 64 bits)

- Windows 7 (32 et 64 bits)

- Autres logiciels

- Outil Utilisateurs et ordinateurs Active Directory

- Microsoft Visual C++ 2013 Redistributable Package (installé automatiquement avec le composant Defender Administration Console)

- Microsoft .NET Framework 4.7.2 (installé automatiquement avec le composant Defender Administration Console)

- Processeur

- 2 GHz minimum, architecture x86 ou x64

- Mémoire (RAM)

- 2 Go minimum

- Espace sur le disque dur

- 40 Go minimum

- Système d’exploitation

Votre ordinateur doit exécuter l’un des systèmes d’exploitation suivants (avec ou sans Service Pack) :

- Windows Server 2019

- Windows Server 2016

- Windows Server 2012 R2

- Windows Server 2012

- Windows Server 2008 R2

- Windows Server 2008 (32 et 64 bits)

- Autres logiciels

- Microsoft Internet Information Services (IIS) 10.0, 8.5, 8.0, 7.5 ou 7.0 avec les services de rôle Authentification par formulaire et ASP.NET activés (configurés automatiquement par le programme d’installation)

- Microsoft .NET Framework 4.7.2 (installé automatiquement avec le composant Defender Management Portal)

- Pour accéder au portail Defender Management Portal, vous pouvez utiliser l’un des navigateurs Web suivants :

- Chrome 15 ou version ultérieure

- Firefox 8 ou version ultérieure

- Internet Explorer 9 ou version ultérieure (l’exécution d’Internet Explorer en mode de compatibilité n’est pas prise en charge)

- Opera 11.1 ou version ultérieure

- Safari® 5.1ou version ultérieure

Téléchargez la version d’essai gratuite pour obtenir la configuration requise complète.