Gouvernance des accès à privilèges

Réduisez le fossé entre les accès à privilèges et les identités standard dans toute l’entreprise.

Les cybercriminels attaquent les identités à grande échelle

82 %

des failles de sécurité trouvent leur origine dans le facteur humain (informations d’identification volées, hameçonnage, utilisation détournée ou erreur)

35 %

des failles de sécurité des secteurs financier, des assurances et des services de santé sont causées par des cybercriminels externes

89 %

des attaques avec utilisation détournée de privilèges ont pour objectif le bénéfice financier

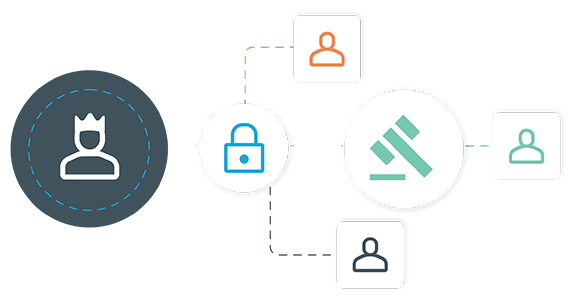

La gestion de la gouvernance des identités (IGA) et des accès à privilèges (PAM), indépendamment l’une de l’autre, peut se révéler laborieuse et entraîner des failles de sécurité. Intégrer les technologies de gouvernance des identités et d’accès à privilèges vous permet de protéger et contrôler les accès à privilèges tout en bénéficiant d’une vue complète sur les utilisateurs, les comptes et les activités. De plus, la consolidation des systèmes de gouvernance et de gestion permet de rationaliser les requêtes d’accès, le provisioning et l’attestation pour les comptes utilisateur et les comptes à privilèges, le tout depuis une même plateforme.

Comblez les lacunes pour bénéficier d’une couverture totale avec la gouvernance des identités

Gouvernez, sécurisez l’accès utilisateur aux données et aux applications d’entreprise, et unifiez les stratégies et les informations de sécurité issues de plusieurs sources afin de réduire les risques et de répondre aux exigences de conformité.

One Identity Manager :

- Fournit une plateforme unique pour la gouvernance des comptes à privilèges, des utilisateurs et des données

- Sécurise l’accès utilisateur et le provisioning automatisé vers tout emplacement cible local ou dans le Cloud, réduisant les risques et éliminant les lacunes de la couverture de la gouvernance

- Unifie les stratégies et rationalise les décisions liées à l’accès aux applications

Renforcez la sécurité : protégez les comptes à privilèges contre les accès non autorisés

Protégez les comptes à privilèges afin de limiter les accès non autorisés, les menaces venant de l’intérieur et les violations de données, réduisant ainsi tout risque de perte financière ou d’atteinte à votre réputation, qui sont des facteurs pris en compte par les sociétés de cyber-assurance lorsqu’elles évaluent les coûts et le degré de couverture.

Avec la solution de gestion des accès à privilèges (PAM) One Identity Safeguard, vous pouvez :

- Contrôler, surveiller et enregistrer les sessions des administrateurs, des fournisseurs distants et des utilisateurs à haut risque qui bénéficient d’un accès à privilèges

- Automatiser, contrôler et sécuriser le processus d’octroi d’informations d’identification privilégiées avec des contrôles d’accès basés sur les rôles et des workflows automatisés

- Analyser le comportement des utilisateurs pour identifier des menaces internes ou externes jusque-là inconnues