Privilege Manager for Unix

Administración de privilegios de Unix y Linux que proporciona control e informes centralizados para el acceso de raíz

Privilege Manager for Unix protege el poder completo del acceso de raíz contra el posible uso indebido o abuso. No más preocupaciones acerca de que los usuarios con privilegios eliminen archivos críticos, modifiquen los permisos de archivos o bases de datos, reformateen discos o dañen los sistemas Unix y Linux de formas más sutiles.

02:35

02:35

Conozca cómo las soluciones de administración de privilegios de One Identity simplifican la administración de cuentas con privilegios y le permiten un acceso con privilegios, sin poner en riesgo a toda su empresa.

Beneficios clave

Mejore la seguridad

Controle el acceso de raíz y aplique privilegios mínimos con políticas detalladas

Simplifique el cumplimiento

Centralice la administración y los informes para el cumplimiento y la visibilidad

Incrementar la transparencia

Registre la actividad de los usuarios con un registro de pulsaciones de teclas seguro y automatizado

Características

Delegación de Unix

Habilite la administración de privilegios de Unix y Linux a través de la delegación detallada basada en políticas de los privilegios de la cuenta raíz de Unix/Linux.

Registro de las pulsaciones de teclas

Registre las pulsaciones de teclas del usuario y la salida de los terminales de cualquier sesión otorgada por Privilege Manager for Unix.

Registro de eventos

Registre los detalles de todas las solicitudes para ejecutar comandos con privilegios, incluido quién realizó la solicitud, cuándo y dónde se realizó y si fue aceptada.

Cifrado

Protéjase contra el espionaje y la suplantación de la red cifrando toda la comunicación entre los programas de Privilege Manager for Unix y entre el usuario y la aplicación.

Operación transparente

Utilice los shells de Privilege Manager para auditar y controlar la sesión de inicio de sesión de un usuario de una manera que sea transparente para el usuario, independientemente de cómo haya iniciado sesión.

Capacidades

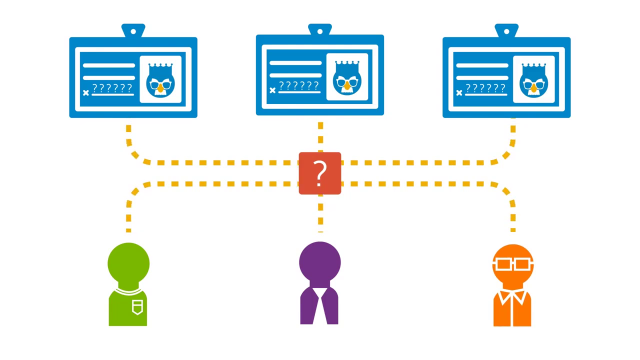

Delegación de la cuenta raíz y administrativa basada en roles

El producto soporta la administración de privilegios de Unix y Linux al permitirle delegar los privilegios administrativos de la cuenta raíz en función de roles y derechos individuales, sin revelar las credenciales de la cuenta raíz. Además, con Privilege Manager for Unix puede manejar con facilidad las aplicaciones de terceros, entre ellas, Oracle y SAP.

Pruebas y creación integral de políticas

Privilege Manager for Unix le permite importar políticas de terceros y crear políticas nuevas según el usuario, grupos, comandos, hosts, hora del día, día de la semana, y probar el impacto de estas políticas antes de implementarlas en un entorno de producción.

Administración centralizada segura

La configuración y la administración se ofrecen a través de una GUI o mediante una línea de comando. La arquitectura ofrece tolerancia total a errores con opciones de conmutación por error y equilibrio de carga. Además, Privilege Manager for Unix cifra el tráfico de red y se integra en los módulos de autenticación conectables para ofrecer una mayor seguridad.

Seguimiento de auditoría indeleble

Como parte del programa completo de administración de privilegios de Unix/Linux, puede rastrear quién ha estado accediendo a qué sistemas, qué comandos ejecutaron, qué cambios intentaron hacer en los archivos y datos clave, y si esos cambios tuvieron éxito.

Controles de programas, autenticación y cifrado

Para mayor seguridad, Privilege Manager for Unix cifra el tráfico de red y evita el almacenamiento o la ejecución de programas no autorizados o destructivos en sus sistemas Unix.

Administración central de redes heterogéneas

Disfrutará de una única interfaz de administración y de una funcionalidad total para el entorno de múltiples plataformas/sistemas operativos, entre ellos, IBM AIX, HP-UX, Sun, SuSE Linux, RedHat Linux, y más.

Especificaciones

Para obtener información detallada sobre los requisitos del sistema y las plataformas compatibles, consulte las últimas notas de la versión.

Recursos

Securely Managing Your Unix Environment

With today’s stringent compliance environment, sophisticated and varied threats, and the demand of interoperability with the fu...

The 12 Critical Questions You Need to Ask When Choosing an AD Bridge Solution

AD bridge solutions address this problem by enabling Unix, Linux, and Mac OS X systems to participate as “full citizens” in Act...

Learn how to enable privileged management with One Identity solutions

This video will show you how to centrally manage privileged accounts, using the policy-based workflows provided by One Identity...

Obtener una mejor oferta de ciberseguro mediante IAM: importancia del grado de madurez

Cómo crear un programa integral de ciberseguridad que incluya MFA, PAM, gestión de AD e IGA

Gestión completa de identidades y accesos

One Identity fortalece la eficiencia operativa, reduce los costos de control de superficie de ataques cibernéticos y mejora su ...

Descubra cinco razones para invertir en una gestión de acceso con privilegios de última generaci...

Are you still using traditional privileged access management (PAM) solutions – or don’t yet have an effective PAM strategy? The...

Detenga las infracciones con la seguridad de los accesos con privilegios

La seguridad de los accesos con privilegios de hoy en día es imprescindible para proteger sus recursos digitales y a sus usuari...

Híbrido unificado Active Directory

Cinco retos que puede superar hoy por One Identity.