Safeguard for Privileged Sessions

Controle, monitoree y grabe sesiones con privilegios de administradores, proveedores remotos y otros usuarios de alto riesgo. Safeguard for Privileged Sessions brinda protección contra los ataques modernos y puede desconectar cualquier actividad dudosa de forma automática. Con su grabación e informes integrales de sesiones de búsqueda, reduce el estrés por las próximas auditorías.

Beneficios clave

Mitigue el riesgo de violaciones

Cumpla fácilmente con las necesidades para el monitoreo del acceso con privilegios

Rendimiento rápido del valor con implementación y implementación y adopción rápidas

Administradores felices con nuevas capacidades en herramientas conocidas

Características

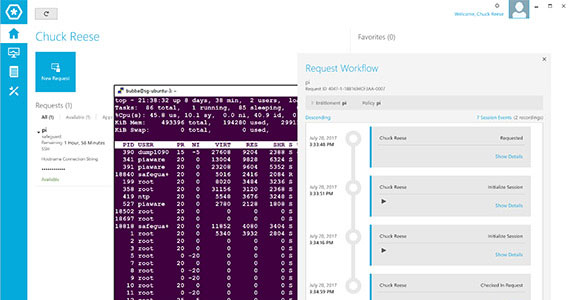

Auditoría de sesiones completas, registro y reproducción

Se captura, indexa y almacena toda la actividad de las sesiones para que las rutas de datos sean inalterables

Alertas en tiempo real y bloqueos

Monitorea el tráfico en tiempo real para detectar y desconectar cualquier actividad sospechosa

Listo para el análisis

Recoge toda la información para analizar el acceso con privilegios y el comportamiento de los usuarios para detectar amenazas

Búsqueda de texto completo

Con el motor de OCR integrado, los auditores pueden buscar cualquier texto escrito o visto por el usuario

Trabaje de la manera que quiera

Los administradores tienen libertad para elegir sus herramientas y clientes, mientras cumplen mantienen el cumplimiento de la empresa

Amplio soporte para protocolos

Usted decide qué protocolos o servicios de red habilitar: SSH, TELNET, RDP, HTTPS, ICA, VNC, etc.

Gestión de accesos con privilegios

Unifique la gobernanza para que los usuarios puedan solicitar, aprovisionar y confirmar para obtener acceso con privilegios y de usuario.

Recursos

Safeguard for Privileged Sessions

Record and monitor privileged sessions to stop security threats in real time

One Identity Safeguard Spanish

Controlling and Managing Privileged Access

Effectively managing privileged accounts is critical to security and compliance efforts. Read this paper to learn the risk asso...

KuppingerCole Executive Review of One Identity Safeguard

KuppingerCole provides and overview of Privileged Management and then a review of One Identity Safeguard

Webinar: Regulating Privileged Access: When to Require Human Approval Workflows

View webinar to hear a discussion about risk factors and other situations that make human approval for privileged account acces...

Obtener una mejor oferta de ciberseguro mediante IAM: importancia del grado de madurez

Cómo crear un programa integral de ciberseguridad que incluya MFA, PAM, gestión de AD e IGA

Gestión completa de identidades y accesos

One Identity fortalece la eficiencia operativa, reduce los costos de control de superficie de ataques cibernéticos y mejora su ...

Descubra cinco razones para invertir en una gestión de acceso con privilegios de última generaci...

Are you still using traditional privileged access management (PAM) solutions – or don’t yet have an effective PAM strategy? The...