Gestión de acceso con privilegios

Reduzca la brecha entre el acceso con privilegios y las identidades de usuario estándar en toda la empresa.

Las amenazas atacan la identidad a gran escala

El 82 %

en las filtraciones intervino el elemento humano (robo de credenciales, suplantación de identidad, uso indebido o error)

El 35 %

las filtraciones financieras, de seguros y sanitarias son causadas por amenazas internas

89 %

los ataques de abuso de privilegios tienen fines lucrativos

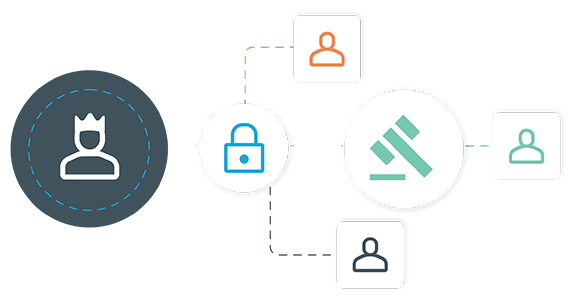

Administrar tanto la gobernanza de identidades (IGA) como la gestión de accesos con privilegios (PAM) de forma independiente puede ser una molestia que conduce a violaciones de seguridad. Al integrar las tecnologías IGA y PAM, puede proteger y controlar eficazmente el acceso privilegiado, al tiempo que obtiene una visión completa de 360 grados sobre los usuarios, las cuentas y las actividades. Además, la consolidación de los sistemas de gobernanza y gestión agiliza las solicitudes de acceso, el aprovisionamiento y la certificación tanto de las cuentas privilegiadas como de las de usuario, todo ello desde una plataforma unificada.

Salve la distancia que le separa de una cobertura completa con la Identity Governance

Gobierne, proteja el acceso de los usuarios a los datos y las aplicaciones de la empresa, y unifique la información y las políticas de seguridad procedentes de múltiples fuentes para reducir los riesgos y satisfacer los requisitos de conformidad.

One Identity Manager:

- Proporciona una plataforma única para el control de usuarios, datos y cuentas privilegiadas.

- Asegura el acceso de los usuarios y el aprovisionamiento automatizado a cualquier objetivo en las instalaciones o en la nube, reduciendo los riesgos y minimizando las lagunas en la cobertura de la gobernanza.

- Unifica las políticas y agiliza las decisiones sobre el acceso a las aplicaciones

Eleve la seguridad: proteger las cuentas privilegiadas de accesos no autorizados

Proteja las cuentas privilegiadas para minimizar el acceso no autorizado, las amenazas internas y las violaciones de datos, reduciendo así la exposición a pérdidas financieras y daños a la reputación, factores que tienen en cuenta los proveedores de ciberseguros a la hora de evaluar la cobertura y las primas.

Soluciones de administración de accesos con privilegios de One Identity, le permite lo siguiente:

- Controle, supervise y registre las sesiones privilegiadas de administradores, proveedores remotos y otros usuarios de alto riesgo.

- Automatice, controle y proteja el proceso de concesión de credenciales privilegiadas, incluidos los controles de acceso basados en funciones y los flujos de trabajo automatizados.

- Adopte análisis del comportamiento de los usuarios para descubrir amenazas internas y externas desconocidas hasta ahora.