Privileged Access Governance

Close the gap between privileged access and standard user identities across the enterprise.

Threat actors are attacking identity at scale

82%

breaches involved the human element (stolen credentials, phishing, misuse or error)

35%

financial, insurance and healthcare breaches are caused by internal threat actors

89%

privilege misuse attacks are for financial gain

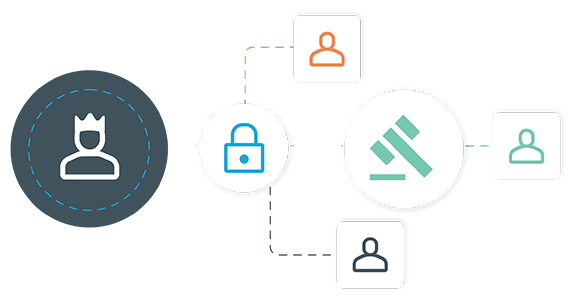

Managing both identity governance (IGA) and privileged access management (PAM) independently of each other can be a hassle that leads to security breaches. By integrating IGA and PAM technologies, you can effectively protect and control privileged access, while gaining a comprehensive 360-degree view on users, accounts, and activities. Moreover, the consolidation of governance and management systems streamlines access requests, provisioning, and attestation for both privileged and user accounts, all from a unified platform.

Bridge the gap to comprehensive coverage with Identity Governance

Govern, secure user access to data and enterprise applications, and unify security information and policies from multiple sources to reduce risk and satisfy compliance requirements.

One Identity Manager:

- Provides a single platform for user, data, and privileged account governance

- Secures user access and automated provisioning to any target on-premises or in the cloud, reducing risks and minimizing gaps in governance coverage

- Unifies policies and streamlines application-access decisions

Elevate security: Safeguarding privileged accounts from unauthorized access

Protect privileged accounts to minimize unauthorized access, insider threats, and data breaches, thereby reducing exposure to financial losses and reputational damage - factors considered by cyber insurance providers when assessing coverage and premiums.

One Identity Privileged Access Management (PAM) solution, Safeguard, enables you to:

- Control, monitor and record administrator, remote vendor, and other high-risk users’ privileged sessions

- Automate, control and secure the process of granting privileged credentials including role-based access controls and automated workflows

- Adopt user-behavior analytics to discover previously unknown internal and external threats